De acuerdo con el último informe de Eset, correspondiente al pasado mes, el descubrimiento de la botnet Flashback, con más de 600.000 ordenadores Mac infectados, ha centrado la atención de las amenazas cibernéticas durante abril. No en vano, Apple se ha visto obligada a reconocer este tipo de amenazas en sus sistemas y a lanzar una serie de actualizaciones de seguridad para mitigar la infección. Este troyano se aprovechaba de una grave vulnerabilidad en Java, software que en Mac OS X se encarga de gestionar la compañía de la manzana. La tardanza en aplicar un parche que solucionase este fallo, que ya estaba resuelto en otras plataformas desde mediados de febrero, ha sido un factor decisivo para conseguir contagiar a tantos equipos.

Así, Microsoft solucionó en dicho periodo una grave vulnerabilidad en su servicio de correo Hotmail que permitía a un atacante hacerse con el control de una cuenta aprovechándose de un error en el sistema encargado de restablecer las contraseñas. Esta fragilidad fue aprovechada por atacantes en países árabes.

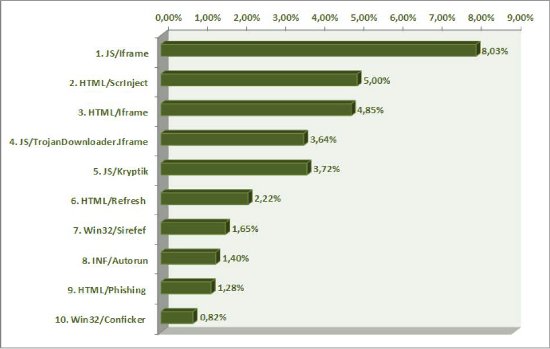

Por otra parte, la firma de seguridad alerta de que una de las prácticas que sigue teniendo una propagación masiva es la de aprovecharse de las vulnerabilidades en web legítimaspara inyectar códigos maliciosos que los usuarios se descargan sin tener constancia de ello. Tal y como se indica en el ranking de laboratorio de Eset España, operado en exclusiva por Ontinet.com, miles de sites son realizados con versiones de gestores de contenidos susceptibles de ataques tales como Wordpress, que sirven de plataforma para que los ciberdelincuentes cuelguen sus últimas creaciones. En esta ocasión, en nuestro país se contabilizaron más de 180.000 páginas infectadas, de las cuales más de 4.400 eran españolas.

El estudio deja constancia de que el ransomware de la Policía siguió haciendo de las suyas. A pesar de las advertencias de las empresas de seguridad y de las propias fuerzas policiales, han sido muchos los usuarios que han visto cómo su ordenador era bloqueado y se les chantajeaba para conseguir su desbloqueo. Este tipo de amenaza ha sido bastante prominente en los últimos meses por toda Europa y ya han aparecido otras similares que persiguen los mismos fines.

Nadie se libra Tampoco los móviles se libran. Continúa el goteo constante de software malicioso desarrollado, especialmente, para Android y destaca RootSmart, un malware que parece una evolución de GingerMaster. Además, Eset advierte que Incluso los códigos QR, si no se utilizan con precaución, pueden ser un blanco perfecto para los cibercriminales.

De otro lado, en el periodo analizado compañías como Nissan o VMware también sufrieron ataques que tenían como objetivo obtener información confidencial de estas empresas. No solo los grupos de hacktivistas como Anonymous son responsables de este tipo de intrusiones. Organizaciones rivales o los propios gobiernos también realizan labores de ciberespionaje e incluso de sabotaje.

Igualmente, Eset indica que detectaron un nuevo caso de ataque dirigido. De nuevo, Irán se encontraba en el punto de mira y varias refinerías del país fueron desconectadas de la red tras descubrirse una nueva amenaza que tenía como objetivo el Ministerio del Petróleo de ese país. Este tipo de acciones vuelven a poner en primera plana la guerra encubierta de este país de Oriente Medio con otras grandes potencias como EE.UU. y que tuvo su punto álgido con el ataque del gusano Stuxnet.

Finalmente, este informe desvela que en abril siguieron dando guerra algunos sospechosos habituales como el famoso Scrinject, Kryptik y Sirelef, y otros resistentes que no quieren marcharse del top, como es el caso de Conficker.